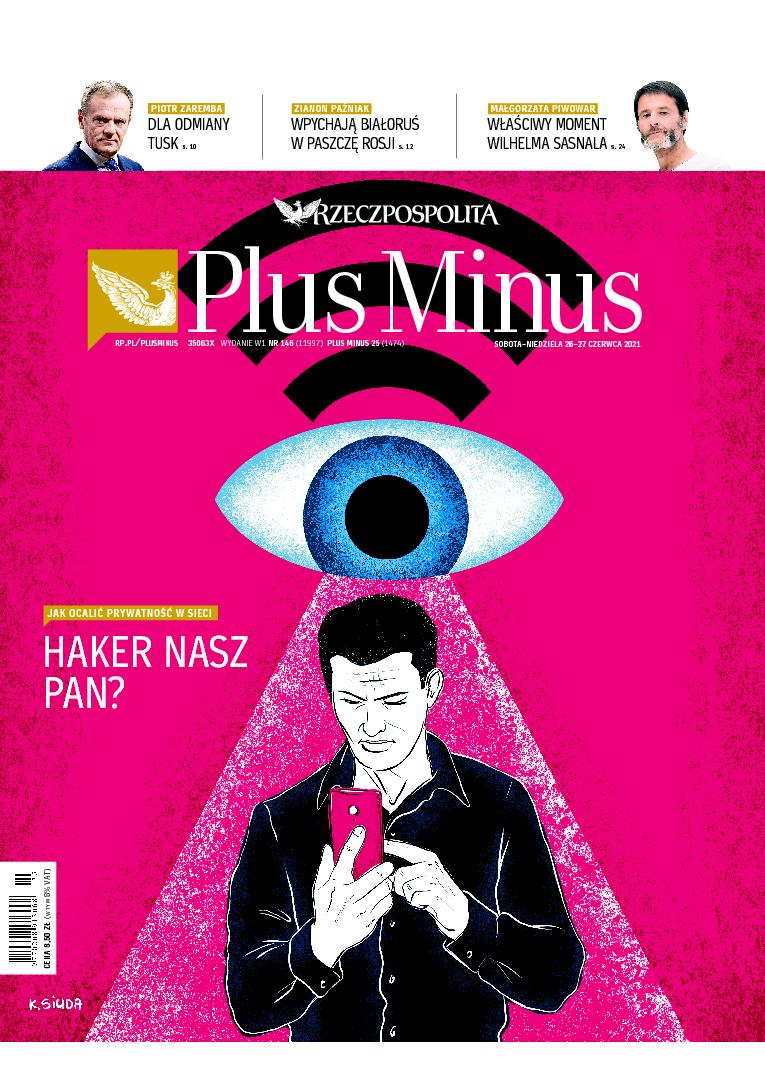

Cyberbezradni, czyli nie być jak Michał Dworczyk

Do cyberataku nie potrzeba superhakera, który w ciemnej piwnicy znajduje luki w szeregu zielonych zer i jedynek na ekranie swojego komputera. Najsłabszym elementem systemu nie jest bowiem komputer i oprogramowanie, lecz obsługujący go człowiek.

Nie ma wątpliwości, że wraz z upływem czasu ludzie zaczną coraz mniej i mniej polegać na hasłach. Ludzie wykorzystują te same hasła w różnych systemach, zapisują je i nie są w stanie spełnić warunków niezbędnych do zabezpieczenia tego, co naprawdę chcą zabezpieczyć – mówił Bill Gates na konferencji poświęconej bezpieczeństwu w sieci w... 2004 r. Zdanie okazało się prawdziwe w połowie – faktycznie, system logowania do usług oparty na identyfikatorach i hasłach okazuje się być, mówiąc delikatnie, umiarkowanie bezpieczny. A mimo to 17 lat od momentu, gdy Gates przewidywał śmierć haseł wstukiwanych do komputera, te mają się nadspodziewanie dobrze.

W 2012 r., gdy w kraju trwały protesty przeciwko tzw. ACTA (umowa handlowa dotycząca zwalczania obrotu towarami podrabianymi), którą uznano za próbę wprowadzenia tylnymi drzwiami cenzury w internecie, pewnego dnia internautom zamiast serwisu Kancelarii Prezesa Rady Ministrów wyświetlał się manifest grupy hakerskiej określającej się jako Polish Underground. Pod adresem oficjalnej rządowej strony w domenie gov.pl przekonywała m.in., że Donald Tusk to zły człowiek.

Jak do tego doszło? Okazało się, że dostęp do panelu administracyjnego pozwalającego zarządzać stroną najważniejszego organu władzy wykonawczej w 40-mln kraju miał być chroniony kombinacją loginu i hasła, które brzmiały – odpowiednio – Admin i Admin1. Hakerzy nie mieli...

Archiwum Rzeczpospolitej to wygodna wyszukiwarka archiwalnych tekstów opublikowanych na łamach dziennika od 1993 roku. Unikalne źródło wiedzy o Polsce i świecie, wzbogacone o perspektywę ekonomiczną i prawną.

Ponad milion tekstów w jednym miejscu.

Zamów dostęp do pełnego Archiwum "Rzeczpospolitej"

ZamówUnikalna oferta

![[?]](https://static.presspublica.pl/web/rp/img/cookies/Qmark.png)